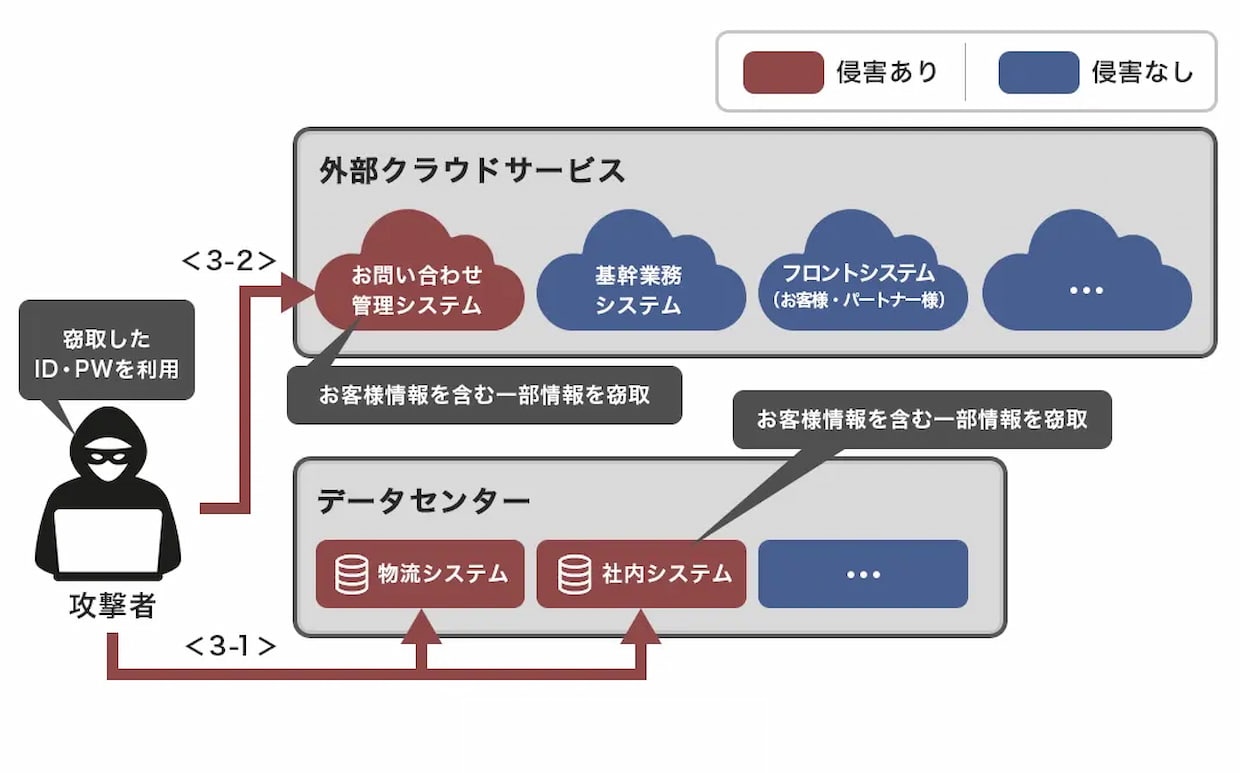

ECアスクルは12日、ランサムウェア攻撃に伴うシステム障害について、復旧手法と今後の安全性強化策を示した。前回発表ではウェブ注文再開とWMS(倉庫管理システム)の復旧遅延を伝えたが、今回は本格復旧フェーズへの移行にあわせ、クリーン化や新環境への全面移行、監視体制の高度化など「再発防止を前提にした復旧設計」を前面に出した。

同社は侵害の可能性がある端末・サーバーをEDRやフォレンジックツールで徹底的にスキャンし、汚染が疑われる機器は廃棄、またはOS再インストールでクリーン化した。既存環境の部分修復ではなく、安全が確認された新しいシステム環境をゼロから構築する方式を採ったという。外部専門機関と協働し、基幹業務システムやフロントシステムも含め侵害の有無を精査した結果、主要システムの安全性を確認したとしている。

強化策は短期・中期・長期のロードマップで整理した。短期は封じ込めと安全確保を優先し、多要素認証(MFA)の徹底や残存脅威の調査を進める。中期では24時間365日の監視と即時対応体制の整備、権限管理フレームワークの見直し、従事者教育の強化を掲げた。長期ではBCP見直しを含む対策の継続的なアップデートや、外部専門機関による定期アセスメントで成熟度向上を目指す。

加えて米国標準技術研究所(NIST)の枠組みに基づき、アクセス制御や検知能力を重点的に強化する方針を明示した。リモートアクセスのMFA必須化、ログ分析の強化、SOC監視の高度化などを挙げた。今期(2026年5月期)中には、全社的な統制と役割分担を明確化し、セキュリティーガバナンス体制を再構築するという。

情報公開では透明性を重視しつつ、二次被害防止の観点から詳細開示を控える場合があるとした。攻撃者とは接触せず、身代金の支払い・交渉は行わない方針も明記。警察や個人情報保護委員会への報告に加え、JPCERT/CCなどへの情報提供、サプライチェーンへの共有を通じて外部連携を強める。なお本件の影響で決算精査に時間を要し、第2四半期決算発表を延期した。発表時期は改めて知らせるとしている。

■「より詳しい情報を知りたい」あるいは「続報を知りたい」場合、下の「もっと知りたい」ボタンを押してください。編集部にてボタンが押された数のみをカウントし、件数の多いものについてはさらに深掘り取材を実施したうえで、詳細記事の掲載を積極的に検討します。

※本記事の関連情報などをお持ちの場合、編集部直通の下記メールアドレスまでご一報いただければ幸いです。弊社では取材源の秘匿を徹底しています。

LOGISTICS TODAY編集部

メール:support@logi-today.com

LOGISTICS TODAYでは、メール会員向けに、朝刊(平日7時)・夕刊(16時)のニュースメールを配信しています。業界の最新動向に加え、物流に関わる方に役立つイベントや注目のサービス情報もお届けします。

ご登録は無料です。確かな情報を、日々の業務にぜひお役立てください。