話題ランサムウェア攻撃によってWMSが停止し、出荷が止まり、復旧に数十日を要する事例が相次いだ。2024年9月には関通が攻撃を受け、被害総額は17億円に達した。25年11月にはアスクルが委託先アカウントに起因するとされる脆弱性を突かれたと報じられており、高度に自動化された物流センターが機能を失った。

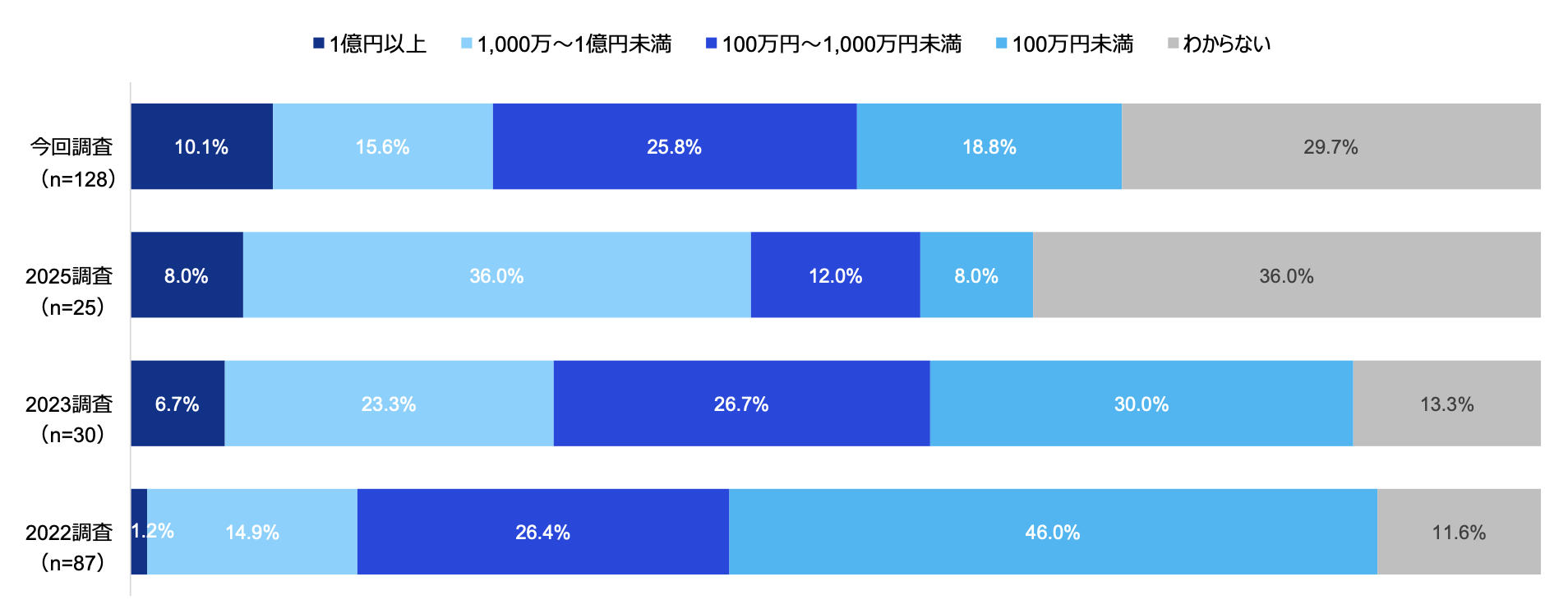

KPMGジャパンの「サイバーセキュリティサーベイ2026」では、被害額10億円超の企業が初めて確認されている。問題はサイバー攻撃そのものではない。WMSなしでは倉庫が動かない。物流そのものがシステムに依存しきっている、という現実の方だ。サイバーインシデントの被害額は年々拡大している。

▲サイバーインシデントの合計被害額の推移(出所:KPMG)

ロジザードで製品開発とサービス運営を統括する佐藤元紀CTO製品サービス部部長は「WMSはパソコンでいうOSのようなもの。OSが動かなければメールすら見られないように、WMSが停止すれば出荷に影響が及び、商流全体に影響が広がる」と話す。

▲ロジザードの佐藤元紀CTO製品サービス部部長(出所:ロジザード)

自社が使っているWMSは本当に止まらないのか

自社が使っているWMSは本当に止まらないのか

多くの荷主企業は利用するシステムの安全性について、セキュリティチェックシートを委託先に送って確認している。しかし各社がばらばらのフォーマットで運用しており、「細部にわたって確認する会社もあれば、大まかな項目での確認のみの会社もある。非効率だし、ばらつきがある」(佐藤氏)。WMSベンダー側も対応に追われる一方で、チェック項目の内容次第によっては荷主企業も実態を把握しきれていないリスクが残る。

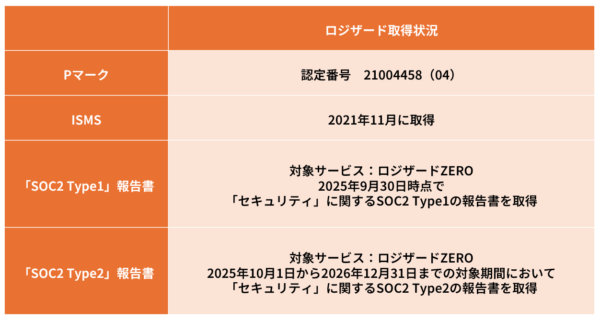

KPMGの調査によれば、委託先のセキュリティ管理水準は業界間で大きな差がある。この状況を変え得る仕組みの一つが、第三者による保証報告書だ。ロジザードは1月、米国公認会計士協会(AICPA) の基準に基づき作成したクラウドWMS「ロジザードZERO(ゼロ)」の記述書について、「SOC2Type2」保証報告書を受領した。独立した監査法人がセキュリティに関する内部統制の設計だけでなく、一定期間にわたる運用実績まで検証したものだ。

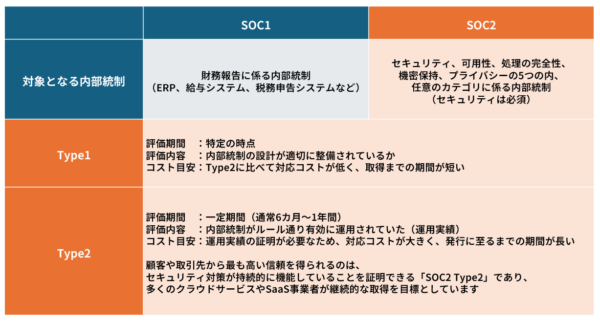

ISMSやPマークとの違いは、評価の深さと対象にある。佐藤氏は「ISMSは、組織全体の情報セキュリティマネジメントの枠組みを評価するもの。一方でSOC2は、特定のサービスの運用や保守に係る統制に対して、インシデント発生時の対応や意思決定プロセスを含む運用実績までを検証する」と説明する。SOC2は安全性を保証するものではなく、統制の設計・運用を第三者が検証した結果を示すもの。独立した監査人が統制の有効性を検証した、第三者保証としての客観的証跡であり、顧客が「このベンダーに委託してよいか」を判断するための基盤となる。

SOC2にはType1とType2がある。Type1は特定時点での設計の適切性を見る。Type2は一定期間にわたって統制が継続的に運用されているかまで検証する。

▲Type1とType2の比較(出所:ロジザード)

佐藤氏の言葉を借りれば「Type1は設計図ができているねという評価。Type2はその設計図に従って実際に動いているねという評価」だ。物流系システムで、ここまで踏み込んだ客観評価を受けているWMSはまだ少ない。本誌の調べによれば、主要な国産クラウドWMS業界でSOC2報告書を受領したのは初の事例とみられる(2026年4月LOGISTICS TODAY調べ)。

防御から事後対応へ、WMS選定基準の転換

防御から事後対応へ、WMS選定基準の転換

同社がSOC2取得に動いた直接の契機は、他社WMSがランサムウェア攻撃で長期停止した事例だった。「サイバー攻撃は攻撃者有利のゲームだ。守る側は全てを塞がなければならないが、攻撃する側は一つの穴を見つければいい」(佐藤氏)。

完全に防ぐことが不可能である以上、問われるのは「侵入を前提とした対応設計」だ。そのため、ロジザードでは「防御・検知・対応」の多層的な対策として設計を見直した。

▲ロジザードの認証取得状況(出所:ロジザード)

ランサムウェア攻撃は脆弱なサーバーへの侵入から始まり、内部を探索して重要データにたどり着いた時点で暗号化が実行される。佐藤氏によると、この探索から実行までは数時間〜数日程度で実行に至るケースもあるとされる。同社はSOC2取得に向けて侵入検知の機器を主要なサーバーおよびエンドポイントに対して導入し、セキュリティ専門会社による24時間監視体制を構築した。怪しい動きを検知した瞬間に通知が飛び、意思決定のルートに従って遮断する。検知から対処までの時間を大幅に縮めた。

「防御のシステムは以前からあった。今回補強したのは、万が一防御を突破されて侵入された場合に、さらなる被害をどう防ぐかという部分だ」(佐藤氏)。

導入は一筋縄ではいかなかった。最初は防御が強すぎて通常の通信まで遮断してしまった。顧客がRPAで自動操作しているケースを「異常」と判定してブロックしてしまうこともあった。検知モードでログを取り、正常と異常を見極めた上でブロックに切り替えるチューニングに時間を要した。

証跡の収集も大変だった。Type2では運用が回っていることを監査法人に証明する必要があり、部署横断で画面キャプチャーや操作記録を集めなければならない。「なぜやらなきゃいけないのかと言われるたびに、原点に帰って説明した」と佐藤氏は話す。

その「原点」が、同社の社訓「出荷絶対」だ

その「原点」が、同社の社訓「出荷絶対」だ

防御を突破される前提で設計する。システムが止まっても出荷停止の影響を最小化するための運用設計。効率は落ちても、アナログに切り替えて荷物を出し続ける。その縮退運転の設計と訓練を含めて、SOC2取得の過程で再整備した。

佐藤氏は「100%止まらないシステムは存在しない。だからこそ、止まった時に被害を最小にするにはどうするかという現実論を詰めた」と語る。

社内では標的型メールの訓練も実施している。AIを使えば経営層の文体を模した精度の高い攻撃メールが容易に作れる時代だ。技術だけでは守れない。

続けて佐藤氏は、「昨年の事例では、ビールが届かない、通販の荷物が届かないという話が一般消費者の間にまで広がった。個人情報漏洩とは次元が違う。物流システムの停止は、日常生活に直接響く。選定基準が価格中心から、リスク対応能力へと変化しつつある」と話す。

WMSは導入して終わるシステムではない。止まれば物流が止まり、商売が止まる。その前提に立てば、問われるのは機能や価格ではない。停止リスクを低減し、被害を最小化するためのセキュリティ体制をどれだけ構築しているか、そして万が一止まった時にどう動くかまで設計されているかどうかだ。

サイバー攻撃を防げるかではなく、攻撃を受けた後に物流を止めない仕組みがあるか。WMSの選定基準は、すでにそこに移り始めている。それを前提に選んでいないのであれば、止まった時に耐えられないWMSを選ぶことになる。

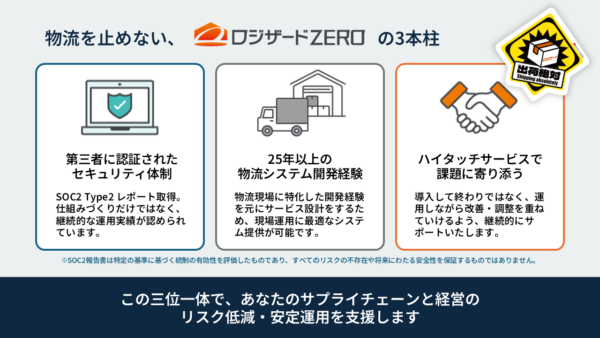

ロジザードZEROは、

①SOC2 Type2などの第三者認証による信頼性

②物流に特化した豊富な開発実績

③そして導入後も伴走するハイタッチなサポート

により、現場に根ざした運用を支えます。

システムの信頼性・専門性・運用支援。この3つを軸に、物流業務のリスク低減とビジネス成長をサポートします。

=====

物流システムのセキュリティや運用に不安はありませんか?

=====

ロジザードでは、貴社の状況に合わせた最適なご提案を行っています。

まずはお気軽にご相談ください。

お問い合わせはこちら(https://www.logizard-zero.com/)