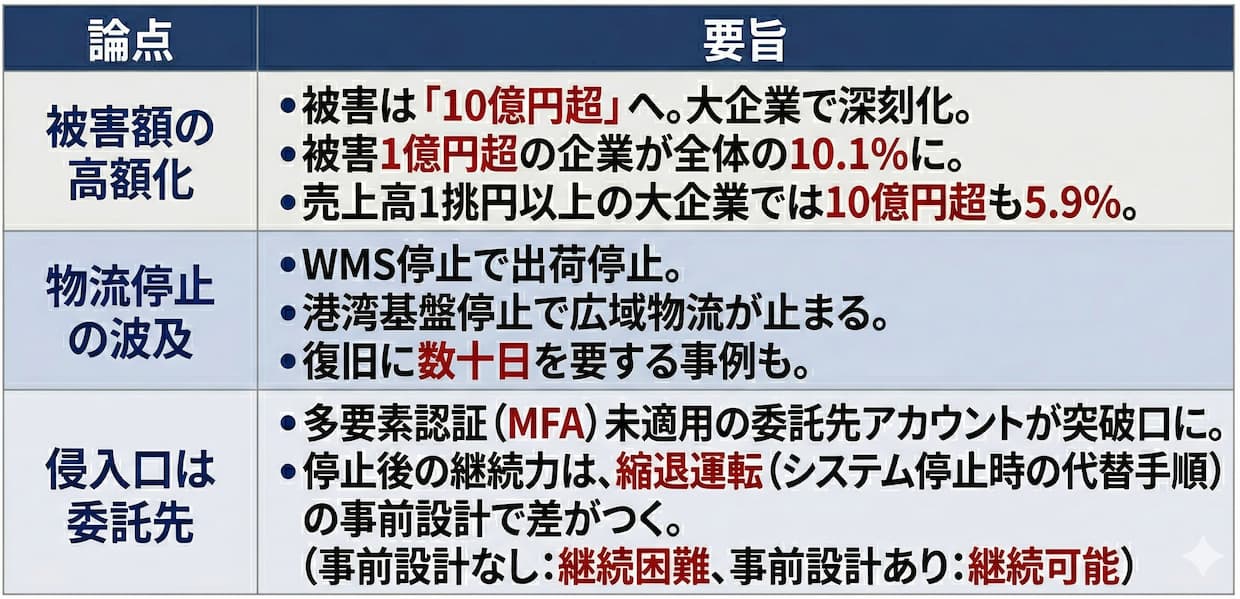

話題物流拠点がサイバー攻撃で停止し、出荷が止まる事態が相次いでいる。関通は2024年9月のランサムウェア攻撃で復旧に50日を要した。アスクルは25年10月にWMS(倉庫管理システム)が停止し、自動化された物流センターが機能を失った。23年7月には名古屋港統一ターミナルシステムが感染し、港湾機能が2日半止まっている。KPMGコンサルティング(東京都千代田区)の「サイバーセキュリティサーベイ2026」では、年間被害額が10億円を超える企業が初めて確認された。

物流停止が長期化するほど損失は膨らみ、被害額を押し上げている。サイバー攻撃は情報漏えいにとどまらず、物流機能を止める経営リスクとして重みを増している。

現代の物流センターは、受注から在庫管理、ピッキング、出荷までがWMSやTMS(輸配送管理システム)を介してデジタルでつながっている。WMSが止まればロボットへの指示が出せず、出荷が止まる。もはや単なるIT障害では済まない。物流機能そのものの停止に直結する。

KPMGコンサルティングの澤田智輝執行役員パートナーは本誌の取材に対し、「物流現場のセキュリティーは依然として遅れている。企業側もR&D(研究開発)など重要情報の保護に集中しがちだが、現在はシステムが生産から出荷までつながっている」と指摘した。物流拠点が攻撃を受ければ、グループ全体の生産や出荷が止まる恐れがあるという。

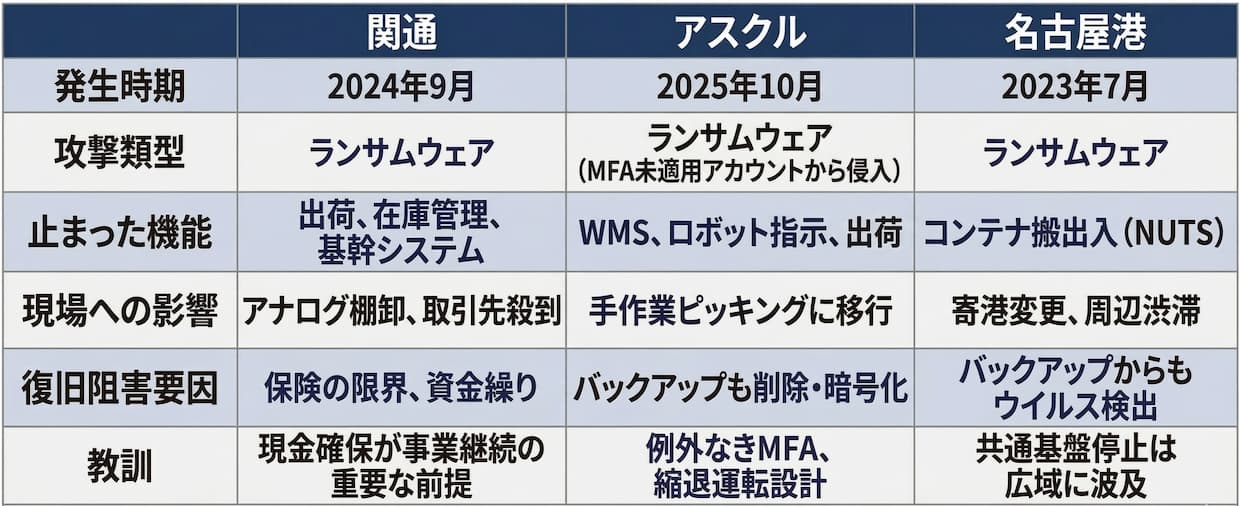

ここでは、近年の3つの大規模インシデントを整理する。

アスクルの事例は、物流のシステム依存がサイバー攻撃で致命的な弱点に転じた典型だ。侵入経路は、例外的に多要素認証(MFA)を適用していなかった委託先の管理者アカウント。本社機能のセキュリティーが堅牢であっても、委託先という1つの穴が全体を崩した。WMSがダウンするとAGV(無人搬送車)や自動ピッキングへの指示が出せなくなり、入荷、引当、出荷指示の各工程が連鎖的に止まった。手作業での出荷に切り替えたが、自動化前提の工程が失われ処理能力は大きく落ちている。同社の公表情報によると、バックアップがオンラインのみだったために攻撃者に削除・暗号化され、迅速な復旧手段も失われた

関通の事例は、物流停止が長期化した場合の資金繰りの厳しさを突きつけた。被害総額は17億円に達し、顧客への賠償に10億円を充てた。損害保険は契約条件から十分な補償に至らず、金融機関から20億円を融資で調達して事業を継続。完全復旧まで50日を要した。復旧は技術だけの問題ではなく、その間の運転資金をどうつなぐかという経営判断の問題でもある。

名古屋港の事例は、共通基盤の停止が広域物流を麻痺させることを示した。NUTS(名古屋港統一ターミナルシステム)は同港のコンテナ搬出入を一元管理しており、これが止まると個別のターミナルが独立して動くことができない。港湾機能が2日半にわたり停止し、コンテナ船の寄港ローテーション変更や周辺道路の渋滞など、名古屋港を経由する物流網全体に影響が波及した。バックアップサーバーからもウイルスが検出され、システム再開後も現場の整合作業に時間を要した。

3事例に共通するのは、サイバー攻撃が物理的な荷動きを直接止め、デジタル(システム復旧)とアナログ(現場作業の立て直し)の両面で長期の停止と復旧コストを伴った点だ。

前出のKPMGコンサルティングサーベイは国内大手企業を対象とした全業界ベースの調査だ。物流固有の調査ではないが、運輸・インフラ業界の回答を抽出すると、この業界に特有の弱点が浮かぶ。

被害規模では、過去1年間の被害額が1億円以上と回答した企業が全体の10.1%に達した。22年調査の1.2%から急増している。売上高1兆円以上の大企業では10億円超が5.9%だ。背景にはセキュリティー人材と予算の不足があり、中期計画を策定できている企業は全体の23.7%にとどまる。

委託先管理では業界間の差が大きい。

KPMGコンサルティングの澤田氏は「金融業界では金融庁のガイドラインにより委託先管理が厳格化されているが、物流を含む他業界では足並みがそろっていない」と指摘した。多くの企業が契約書にセキュリティー条項を盛り込むものの、現場の実施状況を直接確認するまでには至っていない。同業界では内部不正による被害も11.5%と全業界で最も高い水準にある。

導入済みツールの運用でも、「資産管理」で42.4%、「ネットワークセキュリティー対策」で34.3%の企業が運用の一部に支障をきたしている。外部に公開されたシステムであっても、修正パッチ公開後に適時な適用を行っていない企業が5割弱に上る。WMSやTMSのように入荷から出荷指示、配送手配までを制御するシステムでパッチ管理が遅れれば、攻撃者に付け入る隙を与える。

侵入前提、止めない物流の設計

侵入前提、止めない物流の設計

澤田氏は、従来の「防御」に偏った対策から、侵入を早期に検知して迅速に復旧させる「サイバーレジリエンス(回復力)」への転換が必要だと強調した。3つの事例から逆算すると、物流現場で急がれる対応は大きく4つある。

1つ目は、委託先アカウントの統制だ。アスクルの侵入経路は委託先の管理者アカウントだった。VPN、クラウドサービス、WMSの管理画面に対し、例外なくMFAを適用する。委託先が保有するアカウントの棚卸しを定期的に行い、不要なアカウントを速やかに無効化する必要がある。

2つ目は、オフラインバックアップの確保だ。名古屋港とアスクルの事例では、オンラインバックアップが攻撃者に暗号化・削除された。データのコピーを3つ作成し、2種類の異なるメディアに保存し、うち1つをオフライン(エアギャップ)で物理的に隔離する「3-2-1ルール」を徹底する。バックアップからの復元手順と所要時間を定期的に検証する訓練も欠かせない。

3つ目は、システム停止時の事業継続設計だ。WMSが止まった場合にどの荷主の出荷を優先するか、どこまで手作業で回すか、荷主との協議を事前に済ませておく。では、自社が依存するWMSは本当に止まらないのか。止まった後にどう動く設計がされているのか。その見極め方は、本特集の別稿で掘り下げる。

4つ目は、サイバー保険と緊急資金の確保だ。復旧は技術だけでなく資金の問題でもある。関通の事例は、保険だけでは被害額を賄えない現実を示した。攻撃を受けた直後に必要な資金をどう確保するか、サイバー保険の補償範囲とその限界を把握した上で、経営層が事前に判断しておく必要がある。

物流のサイバー対策は、IT部門や現場部門に閉じた課題ではもうない。止まっても何を先に出荷し、どこまで手作業で回し、復旧までの資金をどうつなぐか。その判断は現場任せにはできない。委託先統制から復旧設計、資金確保まで含めて、経営層が自ら動くべき局面に入っている。

LOGISTICS TODAYでは、メール会員向けに、朝刊(平日7時)・夕刊(16時)のニュースメールを配信しています。業界の最新動向に加え、物流に関わる方に役立つイベントや注目のサービス情報もお届けします。

ご登録は無料です。確かな情報を、日々の業務にぜひお役立てください。